Talaan ng mga Nilalaman:

- May -akda John Day day@howwhatproduce.com.

- Public 2024-01-30 13:12.

- Huling binago 2025-01-23 15:13.

Ang access control ay ang mekanismo sa larangan ng pisikal na seguridad at seguridad ng impormasyon, upang paghigpitan ang hindi nagpapakilalang pag-access / pagpasok sa mga mapagkukunan ng isang samahan o isang lugar na pangheograpiya. Ang pagkilos ng pag-access ay maaaring mangahulugan ng pag-ubos, pagpasok, o paggamit. Ang pahintulot na mag-access sa isang mapagkukunan ay tinatawag na pahintulot.

Pisikal na seguridad

Ang pagpigil sa geograpikong pag-access ay maaaring ipatupad ng mga tauhan (hal., Border guard, bouncer, ticket checker), o gamit ang isang aparato tulad ng isang turnstile (baffle gate). Ang isang kontrol sa pag-access sa mahigpit na kahulugan (pisikal na pagkontrol sa pag-access mismo) ay isang sistema ng pagsuri sa awtorisadong pagkakaroon, tingnan ang hal. Controller ng tiket (transportasyon). Ang isa pang halimbawa ay ang control control, hal. ng isang tindahan (pag-checkout) o isang bansa. [kailangan ng pagsipi]. Ang term control na tumutukoy ay tumutukoy sa kasanayan ng paghihigpit sa pasukan sa isang pag-aari, isang gusali, o isang silid sa mga awtorisadong tao.

Seguridad sa Impormasyon

Gumagamit ang kontrol sa electronic access ng mga computer upang malutas ang mga limitasyon ng mga kandado at key ng mekanikal. Ang isang malawak na hanay ng mga kredensyal ay maaaring magamit upang mapalitan ang mga mechanical key. Ang elektronikong sistema ng kontrol sa pag-access ay nagbibigay ng pag-access batay sa ipinakita na kredensyal. Kapag pinagbigyan ang pag-access, ang pintuan ay naka-unlock para sa isang paunang natukoy na oras at naitala ang transaksyon. Kapag tinanggihan ang pag-access, mananatiling naka-lock ang pinto at maitatala ang tangkang pag-access. Susubaybayan din ng system ang pintuan at alarma kung ang pinto ay pinilit na buksan o gaganapin bukas ng masyadong matagal pagkatapos ma-unlock.

Ang mga operasyon sa kontrol sa Access

Kapag ipinakita ang isang kredensyal sa isang mambabasa (aparato), ang mambabasa ay nagpapadala ng impormasyon ng kredensyal, karaniwang isang numero, sa isang control panel, isang lubos na maaasahang processor. Inihambing ng control panel ang numero ng kredensyal sa isang listahan ng kontrol sa pag-access, binibigyan o tinanggihan ang ipinakita na kahilingan, at nagpapadala ng isang log ng transaksyon sa isang database. Kapag tinanggihan ang pag-access batay sa listahan ng kontrol sa pag-access, mananatiling naka-lock ang pinto. Kung mayroong isang tugma sa pagitan ng kredensyal at ng listahan ng kontrol sa pag-access, nagpapatakbo ang control panel ng isang relay na siya namang ang magbubukas ng pinto. Hindi rin pinapansin ng control panel ang isang bukas na signal ng pinto upang maiwasan ang isang alarma. Kadalasan ang mambabasa ay nagbibigay ng puna, tulad ng isang kumikislap na pulang LED para sa isang pag-access na tinanggihan at isang kumikislap na berdeng LED para sa isang pagkakaloob na ipinagkaloob.

Mga kadahilanan ng pagpapatunay ng impormasyon:

- isang bagay na nalalaman ng gumagamit, hal. isang password, pass-phrase o PIN

- isang bagay na mayroon ang gumagamit, tulad ng smart card o isang key fob

- isang bagay ang gumagamit, tulad ng fingerprint, na-verify ng pagsukat ng bio-metric.

Kredensyal

Ang kredensyal ay isang pisikal / nasasalat na bagay, isang piraso ng kaalaman, o isang aspeto ng pisikal na pagkatao ng isang tao, na nagbibigay-daan sa isang indibidwal na pag-access sa isang naibigay na pisikal na pasilidad o sistemang impormasyon na nakabatay sa computer. Karaniwan, ang mga kredensyal ay maaaring isang bagay na alam ng isang tao (tulad ng isang numero o PIN), isang bagay na mayroon sila (tulad ng isang badge sa pag-access), isang bagay na sila (tulad ng isang tampok na bio-sukatan) o ilang kombinasyon ng mga item na ito. Ito ay kilala bilang pagpapatotoo ng multi-factor. Ang tipikal na kredensyal ay isang access card o key-fob, at ang mas bagong software ay maaari ding gawing mga access device ang mga smartphone ng mga gumagamit.

Mga teknolohiya ng card:

Kasama ang magnetic stripe, bar code, Wiegand, 125 kHz proximity, 26-bit card-swipe, makipag-ugnay sa mga smart card, at makipag-ugnay sa mga hindi gaanong matalinong card. Magagamit din ang mga key-fobs, na mas compact kaysa sa mga ID card, at nakakabit sa isang key ring. Ang mga teknolohiyang bio-metric ay may kasamang fingerprint, pagkilala sa mukha, pagkilala sa iris, retinal scan, boses, at kamay na geometry. Ang mga built-in na teknolohiya ng bio-metric na matatagpuan sa mga mas bagong smartphone ay maaari ding magamit bilang mga kredensyal kasabay ng pag-access ng software na tumatakbo sa mga mobile device. Bilang karagdagan sa mas matandang tradisyonal na mga teknolohiya sa pag-access ng card, ang mga mas bagong teknolohiyang tulad ng Malapit na pakikipag-usap sa larangan (NFC) at Bluetooth mababang enerhiya (BLE) ay mayroon ding potensyal na maipaabot ang mga kredensyal ng gumagamit sa mga mambabasa para sa system o pagbuo ng pag-access.

Mga Bahagi: Iba't ibang mga bahagi ng control system ay: -

- Ang isang access control point ay maaaring isang pintuan, turnstile, parking gate, elevator, o iba pang pisikal na hadlang, kung saan ang pagbibigay ng pag-access ay maaaring kontrolin sa elektronikong paraan.

- Karaniwan, ang access point ay isang pintuan.

- Ang isang electronic door control control ay maaaring maglaman ng maraming mga elemento. Sa pinaka-pangunahing kaalaman nito, mayroong isang stand-alone na kandado ng kuryente. Ang lock ay na-unlock ng isang operator na may switch.

- Upang i-automate ito, ang interbensyon ng operator ay pinalitan ng isang mambabasa. Ang mambabasa ay maaaring isang keypad kung saan ipinasok ang isang code, maaaring ito ay isang card reader, o maaaring ito ay isang reader ng bio metric.

Paksa:

Ang nangingibabaw na topology circa 2009 ay hub at nagsalita sa isang control panel bilang hub, at ang mga mambabasa bilang mga tagapagsalita. Ang mga pag-andar ng paghanap at kontrol ay nasa pamamagitan ng control panel. Ang mga tagapagsalita ay nakikipag-usap sa pamamagitan ng isang serial na koneksyon; karaniwang RS-485. Ang ilang mga paninda ay pinipilit ang paggawa ng desisyon sa gilid ng paglalagay ng isang controller sa pintuan. Ang mga tagakontrol ay pinagana ng IP, at kumokonekta sa isang host at database gamit ang mga karaniwang network.

Mga uri ng mambabasa ng RDID:

- Pangunahing (hindi matalino) na mga mambabasa: basahin lamang ang numero ng card o PIN, at ipasa ito sa isang control panel. Sa kaso ng pagkakakilanlan ng biometric, ang mga nasabing mambabasa ay naglalabas ng numero ng ID ng isang gumagamit. Karaniwan, ang Wiegand protocol ay ginagamit para sa paglilipat ng data sa control panel, ngunit ang iba pang mga pagpipilian tulad ng RS-232, RS-485 at Clock / Data ay hindi pangkaraniwan. Ito ang pinakatanyag na uri ng mga mambabasa ng kontrol sa pag-access. Ang mga halimbawa ng naturang mga mambabasa ay ang RF Tiny ng RFLOGICS, ProxPoint ng HID, at P300 ng Farpointe Data.

- Mga semi-matalinong mambabasa: magkaroon ng lahat ng mga input at output na kinakailangan upang makontrol ang hardware ng pinto (lock, contact sa pintuan, exit button), ngunit huwag gumawa ng anumang mga desisyon sa pag-access. Kapag ang isang gumagamit ay nagtatanghal ng isang card o nagpasok ng isang PIN, ang mambabasa ay nagpapadala ng impormasyon sa pangunahing tagakontrol, at naghihintay para sa tugon nito. Kung nagambala ang koneksyon sa pangunahing tagontrol, ang mga nasabing mambabasa ay hihinto sa pagtatrabaho, o gumana sa isang degraded mode. Kadalasan ang mga mambabasa na semi-matalino ay konektado sa isang control panel sa pamamagitan ng isang RS-485 bus. Ang mga halimbawa ng naturang mga mambabasa ay ang InfoProx Lite IPL200 ng CEM Systems, at AP-510 ni Apollo.

- Matalinong mga mambabasa: magkaroon ng lahat ng mga input at output na kinakailangan upang makontrol ang hardware ng pinto; mayroon din silang memorya at kapangyarihan sa pagproseso na kinakailangan upang makagawa ng mga desisyon sa pag-access nang nakapag-iisa. Tulad ng mga semi-matalinong mambabasa, nakakonekta sila sa isang control panel sa pamamagitan ng isang RS-485 bus. Nagpapadala ang control panel ng mga update sa pagsasaayos, at kinukuha ang mga kaganapan mula sa mga mambabasa. Ang mga halimbawa ng naturang mga mambabasa ay maaaring ang InfoProx IPO200 ng CEM Systems, at AP-500 ni Apollo. Mayroon ding isang bagong henerasyon ng mga matalinong mambabasa na tinukoy bilang "mga mambabasa ng IP". Ang mga system na may mga mambabasa ng IP ay karaniwang walang tradisyunal na mga control panel, at ang mga mambabasa ay direktang nakikipag-usap sa isang PC na kumikilos bilang isang host.

Mga Panganib sa Seguridad:

Ang pinaka-karaniwang panganib sa seguridad ng panghihimasok sa pamamagitan ng isang sistema ng kontrol sa pag-access ay sa pamamagitan lamang ng pagsunod sa isang lehitimong gumagamit sa pamamagitan ng isang pintuan, at ito ay tinukoy bilang "tailgating". Kadalasan ang lehitimong gumagamit ay hahawak sa pintuan para sa nanghihimasok. Ang peligro na ito ay maaaring mabawasan sa pamamagitan ng pagsasanay sa kamalayan sa seguridad ng populasyon ng gumagamit.

Pangunahing mga kategorya ng kontrol sa pag-access ay:

- Mandatory control sa pag-access

- Hindi wastong pagkontrol sa pag-access

- Kontrol sa pag-access na batay sa papel

- Kontrol sa pag-access na batay sa tuntunin.

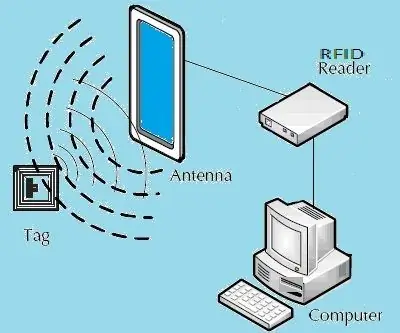

Hakbang 1: Teknolohiya ng RFID

Def: Ang pagkakakilanlan ng radio-frequency (RFID) ay ang wireless na paggamit ng mga electromagnetic na patlang upang ilipat ang data, para sa mga layunin ng awtomatikong pagkilala at pagsubaybay sa mga tag na nakakabit sa mga bagay. Naglalaman ang mga tag ng elektronikong nakaimbak na impormasyon.

Ang RFID ay isang teknolohiya na nagsasama ng paggamit ng electromagnetic o electrostatic coupling sa bahagi ng radio frequency (RF) ng electromagnetic spectrum upang natatanging kilalanin ang isang bagay, hayop, o tao.

Ang isang mambabasa ng pagkakakilanlan ng dalas ng radyo (RFID reader) ay isang aparato na ginagamit upang mangalap ng impormasyon mula sa isang tag na RFID, na ginagamit upang subaybayan ang mga indibidwal na bagay. Ginagamit ang radio waves upang ilipat ang data mula sa tag sa isang mambabasa.

Mga aplikasyon ng RFID:

- Ang mga tag ng pagsubaybay sa hayop, na ipinasok sa ilalim ng balat, ay maaaring sukat ng bigas.

- Ang mga tag ay maaaring hugis ng turnilyo upang makilala ang mga puno o kahoy na item.

- Korte ng credit-card para magamit sa pag-access ng mga application.

- Ang mga anti-pagnanakaw na matapang na plastik na mga tag na nakakabit sa kalakal sa mga tindahan ay mga tag din ng RFID.

- Ang mabibigat na tungkulin na 120 ng 100 ng 50 millimeter na hugis-parihaba na transponder ay ginagamit upang subaybayan ang mga lalagyan ng pagpapadala, o mabibigat na makinarya, trak, at mga kotse sa riles.

- Sa mga ligtas na laboratoryo, pasukan ng kumpanya, at mga pampublikong gusali, dapat kontrolin ang mga karapatan sa pag-access.

Signal:

Kinakailangan ang signal upang gisingin o buhayin ang tag at mailipat sa pamamagitan ng antena. Ang signal mismo ay isang uri ng enerhiya na maaaring magamit upang mapagana ang tag. Ang transponder ay bahagi ng tag na RFID na nagko-convert sa dalas ng radyo na magagamit na lakas, pati na rin ang nagpapadala at tumatanggap ng mga mensahe. Ang mga aplikasyon ng RFID para sa pag-access ng tauhan ay karaniwang gumagamit ng mababang dalas, 135 KHz, mga system para sa pagtuklas ng badge.

Mga kinakailangan para sa RFID:

- Isang mambabasa, na konektado sa (o isinama sa)

- Isang antena, nagpapadala ng isang signal ng radyo

- Isang tag (o transponder) na nagbabalik ng signal na may idinagdag na impormasyon.

Kadalasang nakakakonekta ang RFID-reader sa isang computer / system ng third party na tumatanggap (at nag-iimbak) ng mga kaganapang nauugnay sa RFID at ginagamit ang mga kaganapang ito upang makapalitaw ng mga pagkilos. Sa industriya ng seguridad ng sistemang iyon ay maaaring isang sistema ng kontrol sa pag-access sa pagbuo, sa industriya ng paradahan malamang na isang pamamahala sa paradahan o sistemang kontrol sa pag-access sa vehicular. Sa mga aklatan maaaring ito ay isang sistema ng pamamahala ng library.

Mga Karaniwang problema sa RFID:

- Pagbabangga ng mambabasa:

- Banggaan ng tag.

Nangyayari ang banggaan ng mambabasa kapag ang mga signal mula sa dalawa o higit pang mga mambabasa ay nagsasapawan. Hindi makatugon ang tag sa mga sabay na query. Dapat maingat na i-set up ang mga system upang maiwasan ang problemang ito. Dapat maingat na i-set up ang mga system upang maiwasan ang problemang ito; maraming mga system ang gumagamit ng isang anti-collision protocol (singulation protocol). Pinapayagan ng mga anti-collision na proteksyon ang mga tag na magpalit-palitan sa paglilipat sa isang mambabasa.

Nagaganap ang banggaan ng tag kapag maraming mga tag ang naroroon sa isang maliit na lugar; ngunit dahil ang pagbasa ng oras ay napakabilis, mas madali para sa mga vendor na bumuo ng mga system na tinitiyak na ang mga tag ay tumutugon nang paisa-isa.

Hakbang 2: SPI Sa Circuit Diagram

Ang Atmega328 ay nakabuo ng SPI na dati upang makipag-usap sa mga aparatong pinagana ng SPI tulad ng ADC, EEPROM atbp.

Pakikipag-usap sa SPI

Ang Serial Peripheral Interface (SPI) ay isang koneksyon sa interface ng bus interface na orihinal na nagsimula sa pamamagitan ng Motorola Corp. Gumagamit ito ng apat na mga pin para sa komunikasyon.

- SDI (Serial Data Input)

- SDO (Serial Data Output),

- SCLK (Serial Clock)

- CS (Chip Select)

Mayroon itong dalawang mga pin para sa paglilipat ng data na tinatawag bilang SDI (Serial Data Input) at SDO (Serial Data Output). Ang SCLK (Serial -Clock) na pin ay ginagamit upang mai-synchronize ang paglipat ng data at ibibigay ng Master ang orasan na ito. Ang CS (Chip Select) na pin ay ginagamit ng master upang pumili ng aparato ng alipin.

Ang mga aparato ng SPI ay mayroong 8-bit na rehistro para sa pagpapadala at pagtanggap ng data. Kailan man kailangang magpadala ng master ang data, naglalagay ito ng data sa shift register at bumuo ng kinakailangang orasan. Kailan man nais na basahin ng master ang data, inilalagay ng alipin ang data sa shift register at master na bumubuo ng kinakailangang orasan. Tandaan na ang SPI ay buong duplex komunikasyon sa proteksyon ibig sabihin ang data sa mga rehistro ng master at alipin ay nabago nang sabay.

Ang ATmega32 ay may inbuilt na module ng SPI. Maaari itong kumilos bilang master at alipin na aparato ng SPI.

Ang mga pin ng komunikasyon ng SPI sa AVR ATmega ay:

- MISO (Master In Slave Out) = Ang Master ay tumatanggap ng data at ang paglilipat ng alipin ng data sa pamamagitan ng pin na ito.

- MOSI (Master Out Slave In) = Nagpapadala ang Master ng data at nakakatanggap ang alipin ng data sa pamamagitan ng pin na ito.

- SCK (Shift Clock) = Binubuo ng Master ang orasan na ito para sa komunikasyon, na ginagamit ng aparato ng alipin. Ang master lamang ang maaaring magpasimula ng serial orasan.

- SS (Slave Select) = Maaaring pumili ang master ng alipin sa pamamagitan ng pin na ito.

Ginamit ng ATmega32 Rgisters upang i-configure ang komunikasyon ng SPI:

- Rehistro ng SPI Control,

- Rehistro ng Katayuan ng SPI at

- Pagrehistro ng Data ng SPI.

SPCR: Rehistro ng Control ng SPI

Bit 7 - (SPIE): SPI Makagambala Paganahin nang kaunti

1 = Paganahin ang abala ng SPI. 0 = Huwag paganahin ang abala ng SPI. Bit 6 - (SPE): SPI Paganahin ang bit 1 = Paganahin ang SPI. 0 = Huwag paganahin ang SPI. Bit 5 - (DORD): Data Order bit 1 = LSB unang nailipat. 0 = Naipadala muna ang MSB. Bit 4 - (MSTR): Master / Slave Piliin ang bit 1 = Master mode. 0 = Slave Mode. Bit 3 - (CPOL): Clock Polarity Piliin ang kaunti. 1 = Magsimula ang orasan mula sa isang lohikal. 0 = Magsimula ang orasan mula sa lohikal na zero. Bit 2 - (CPHA): Clock Phase Piliin ang kaunti. 1 = Sampol ng data sa sumusunod na gilid ng orasan. 0 = Sampol ng data sa nangungunang gilid ng orasan. Bit 1: 0 - (SPR1): SPR0 SPI Clock Rate Piliin ang mga piraso

SPSR: Rehistro ng Katayuan ng SPI

Bit 7 - SPIF: Nakagambala ng kaunti ang flag ng SPI

Itinakda ang watawat na ito kapag nakumpleto ang serial transfer. Mag-set din kapag ang SS pin ay hinihimok ng mababa sa master mode. Maaari itong makabuo ng makagambala kapag ang SPIE bit sa SPCR at ang pandaigdigang pagkagambala ay pinagana. Bit 6 - WCOL: Sumulat ng banggaan I-flag ang bit Ang bit na ito ay nakakakuha ng set kapag ang pagrehistro ng data ng SPI ay nagaganap habang nagdaang paglipat ng data. Bit 5: 1 - Nakareserba na Mga Bit Bit 0 - SPI2X: Dobleng SPI Speed bit Kapag itinakda, ang bilis ng SPI (dalas ng SCK) ay madoble.

SPDR:

Bit 7: 0- Nagrehistro ang Data ng SPI na ginamit upang maglipat ng data sa pagitan ng Rehistro ng file at SPI Shift Rehistro.

Ang pagsusulat sa SPDR ay nagsisimula ng paghahatid ng data.

Master mode:

Nagsusulat ang Master ng byte ng data sa SPDR, nagsusulat sa SPDR simulan ang paghahatid ng data. Ang 8-bit na data ay nagsisimulang lumipat patungo sa alipin at pagkatapos ng kumpletong paglilipat ng byte, huminto ang generator ng orasan ng SPI at medyo maiayos ang SPIF.

Slave mode:

Ang interface ng Slave SPI ay mananatiling tulog hangga't ang SS pin ay mataas na pinangangasiwaan ng master. Aktibo lamang ito kapag ang SS pin drive ay mababa, at simulan ang hiniling na data na inilipat gamit ang papasok na SCK na orasan mula sa master. At itakda ang SPIF pagkatapos ng ganap na paglilipat ng isang byte.

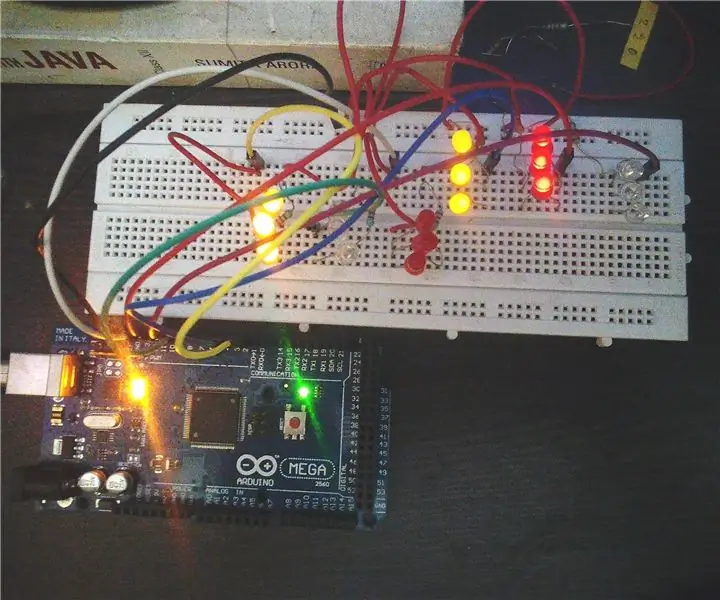

Hakbang 3: Pag-coding at Pagpapatupad

Bilang circuit diagram gumagana ito nang maayos. Mangyaring kumonekta bilang diagram.

Ang mga code ay nasubok sa aking PC.

Ang lahat ng mga code na ito ay nakuha mula sa internet pagkatapos ng mahabang pagsaliksik.

Napakahirap maghanap ng tamang code para sa iyong module at syempre..

Nagkaroon ako ng parehong mga problema upang kumonekta at madaanan.

Matapos ang 2 linggo ng pagsubok ng maraming mga hanay ng mga programa nakita ko ang hanay ng mga code na ito ay Tama.

Arduino Nano 3.0 module na may CH340G USB-Serial-TTL. at ang driver ay (CH341SER.zip) na naka-attach sa proyektong ito.

Ito ang perpektong hanay ng mga programa upang maipatupad ang proyektong ito.

Ang "SPI.h" ay mula sa default na library ng Arduino (software).

Ang "MFRC" na silid-aklatan ay binibigyan ng aktwal na coding ng Arduino Nano…

Sana mag-enjoy ka

Hakbang 4: Mga Resulta at Konklusyon

Ang mga resulta ay ipinapakita sa Serial-Monitor ng Arduino na may kakayahang magbasa ng sumulat ng serial data (mula sa PC). Kahit na maaari mong gamitin ang Putty / Hyperterminal atbp din sa pamamagitan ng pagtatakda ng mga boud-rate, simulan at ihinto ang mga piraso.

Ginamit na Software:

- Arduino 1.0.5-r2

- CH341SER.zip para sa FTDI (CH340G chip)

- Maaari ring magamit ang Putty / Hyperterminal para sa serial na komunikasyon sa pamamagitan ng PC

Ginamit na Hardware

- MFRC522 module + SmartTag + KeyChain - mula sa "ebay.in"

- ARduino Nano 3.0 - mula sa "ebay.in"

Inirerekumendang:

Paano Mag-disassemble ng isang Computer Na May Madaling Hakbang at Mga Larawan: 13 Hakbang (na may Mga Larawan)

Paano Mag-disassemble ng isang Computer Na May Madaling Mga Hakbang at Larawan: Ito ay isang tagubilin tungkol sa kung paano i-disassemble ang isang PC. Karamihan sa mga pangunahing sangkap ay modular at madaling matanggal. Gayunpaman mahalaga na maging maayos ka tungkol dito. Makakatulong ito upang maiwasan ka sa pagkawala ng mga bahagi, at sa paggawa din ng muling pagsasama

Alamin sa Circuit NANO: Isang PCB. Madaling matutunan. Walang-katapusang Mga Posisyon .: 12 Hakbang (na may Mga Larawan)

Alamin sa Circuit NANO: Isang PCB. Madaling matutunan. Walang-katapusang Mga Posisyon .: Ang pagsisimula sa mundo ng electronics at robotics ay maaaring maging medyo nakakatakot sa una. Maraming mga bagay na matututunan sa simula (disenyo ng circuit, paghihinang, programa, pagpili ng tamang mga elektronikong sangkap, atbp) at kapag nagkamali ang mga bagay

DIY MusiLED, Music Synchronized LEDs Sa Isang pag-click sa Windows at Linux Application (32-bit & 64-bit). Madaling Muling Gawin, Madaling Gamitin, Madaling Port: 3 Mga Hakbang

DIY MusiLED, Music Synchronized LEDs Sa Isang pag-click sa Windows at Linux Application (32-bit & 64-bit). Madaling Muling Mamuhay, Madaling Gamitin, Madaling Port: Ang proyekto na ito ay makakatulong sa iyo upang ikonekta ang 18 LEDs (6 Red + 6 Blue + 6 Yellow) sa iyong Arduino Board at pag-aralan ang mga signal ng real-time na signal ng iyong computer at i-relay ang mga ito sa ang mga LEDs upang magaan ang mga ito ayon sa mga beat effects (Snare, High Hat, Kick)

Disenyo ng PCB Na May Simple at Madaling Mga Hakbang: 30 Hakbang (na may Mga Larawan)

Disenyo ng PCB Sa Simple at Madaling Mga Hakbang: HELLO FRIENDS Napaka kapaki-pakinabang at madaling tutorial para sa mga nais malaman ang disenyo ng PCB ay magsisimula na

Paano Madaling Baguhin ang isang Mag-sign na "Banayad / LED" para sa Madaling Programming ng Arduino: 7 Mga Hakbang (na may Mga Larawan)

Paano Madaling Baguhin ang isang Mag-sign na "Banayad / LED" para sa Madaling Programming ng Arduino: Sa itinuturo na ito ay ipapakita ko kung paano maaaring gawing kahit sino ang isang bagay na may ilaw sa isang mai-program na arduino flashing na ilaw o " Moving Lights "